Cualquiera que utilice el programa de

comunicación Skype automáticamente acepta que su empresa matriz,

Microsoft, lea todo lo que escribe, según 'Heise Security'. El portal

alemán de noticias tecnológicas destaca que los URLs del protocolo HTTPS

enviados mediante el servicio reciben una visita discreta por parte de

la sede de Microsoft en Redmond.

Uno de los lectores del portal dijo haber notado tráfico inusual tras una conversación de texto por Skype.

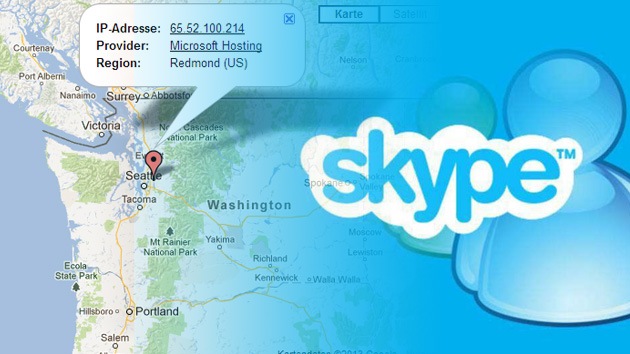

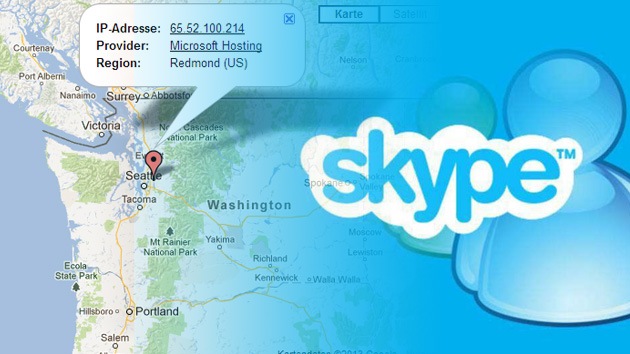

El servidor indicó un potencial ataque de replay. Resultó que la dirección IP, que señaló a Microsoft, accedió a los URLs HTTPS previamente enviados por Skype.

Los expertos de 'Heise Security' reprodujeron lo denunciado enviando dos URLs de prueba de este protocolo, uno con información de 'login' y otro señalando un servicio privado de comportamiento de archivos basado en la tecnología de nube. Unas horas después vieron lo siguiente en los registros de su servidor:

65.52.100.214 - - [30/Apr/2013:19:28:32 +0200] "HEAD /.../login.html?user=tbtest&password=geheim HTTP/1.1"

Ambos URLs con información confidencial fueron visitados desde la dirección IP registrada como sede de Microsoft en Redmond.

Al ser contactado, el portavoz de la empresa Skype confirmó que sí se escrutan los mensajes para filtrar páginas sospechosas de 'spam' y 'phishing'.

Sin embargo, 'Heise Security' pone en duda esta explicación, ya que las páginas HTTPS no suelen contener este tipo de datos malignos.

Es más, Skype no toca los URLs de protocolo HTTP, que son frecuentemente afectados por 'spam' y 'phishing'.

En enero pasado grupos civiles enviaron una carta abierta a Microsoft cuestionando la seguridad de las comunicaciones tras su adquisición de Skype en 2011. Los autores de la misiva temían que la restructuración de la compañía la hiciera estar sujeta a las leyes estadounidenses sobre "seguridad" informática, que dan acceso al Gobierno y agencias de seguridad a datos privados.

http://actualidad.rt.com

Vía:

http://www.lahaine.org/index.php?p=69264

Uno de los lectores del portal dijo haber notado tráfico inusual tras una conversación de texto por Skype.

El servidor indicó un potencial ataque de replay. Resultó que la dirección IP, que señaló a Microsoft, accedió a los URLs HTTPS previamente enviados por Skype.

Los expertos de 'Heise Security' reprodujeron lo denunciado enviando dos URLs de prueba de este protocolo, uno con información de 'login' y otro señalando un servicio privado de comportamiento de archivos basado en la tecnología de nube. Unas horas después vieron lo siguiente en los registros de su servidor:

65.52.100.214 - - [30/Apr/2013:19:28:32 +0200] "HEAD /.../login.html?user=tbtest&password=geheim HTTP/1.1"

Ambos URLs con información confidencial fueron visitados desde la dirección IP registrada como sede de Microsoft en Redmond.

Al ser contactado, el portavoz de la empresa Skype confirmó que sí se escrutan los mensajes para filtrar páginas sospechosas de 'spam' y 'phishing'.

Sin embargo, 'Heise Security' pone en duda esta explicación, ya que las páginas HTTPS no suelen contener este tipo de datos malignos.

Es más, Skype no toca los URLs de protocolo HTTP, que son frecuentemente afectados por 'spam' y 'phishing'.

En enero pasado grupos civiles enviaron una carta abierta a Microsoft cuestionando la seguridad de las comunicaciones tras su adquisición de Skype en 2011. Los autores de la misiva temían que la restructuración de la compañía la hiciera estar sujeta a las leyes estadounidenses sobre "seguridad" informática, que dan acceso al Gobierno y agencias de seguridad a datos privados.

http://actualidad.rt.com

Vía:

http://www.lahaine.org/index.php?p=69264

No hay comentarios:

Publicar un comentario